RHSA-2023:0291: sudo 安全更新

作者:佚名 时间:2024-01-17 12:43:56 阅读:(25)

最近收到了服务器有漏洞的通知,提示:RHSA-2023:0291: sudo 安全更新,该漏洞主要Sudo受影响版本的sudoedit功能存在权限管理不当漏洞。接下来云梦编程就为大家介绍一下sudo安全更新的修复方法,有需要的小伙伴可以参考一下:

1、漏洞提示:

RHSA-2023:0291: sudo 安全更新

2、漏洞描述:

| 漏洞编号 | 漏洞公告 | 漏洞描述 |

| CVE-2023-22809 | Sudo(sudoedit 功能)存在权限管理不当漏洞 |

Sudo 是一个用于类 Unix 计算机操作系统的程序,它能够使用户能够以另一个用户(默认是超级用户)的安全权限运行程序。sudoedit 功能用于以另外一个用户身份编辑文件。 Sudo 受影响版本的 sudoedit 功能存在权限管理不当漏洞,漏洞源于 sudo_edit.c@sudo_edit() 方法未对用户通过“--”参数传入的文件名进行过滤,导致具有 sudoedit 权限的恶意用户可编辑系统中的任意文件(如通过“EDITOR='vim -- /etc/passwd' sudoedit /etc/custom/service.conf”命令编辑 “/etc/passwd”文件)。 |

3、影响说明:

软件:sudo 1.8.23-10.el7_9.1 命中:sudo version less than 1.8.23-10.el7_9.3 路径:/etc/pam.d/sudo

4、缓解方法:

1、为防止 sudoedit 使用用户指定的编辑器,可向 sudoers 文件中添加以下内容: Defaults!sudoedit env_delete+="SUDO_EDITOR VISUAL EDITOR"

2、使用“Cmnd_Alias”限制编辑器编辑指定文件时,如: Cmnd_Alias EDIT_MOTD = sudoedit /etc/motd Defaults!EDIT_MOTD env_delete+="SUDO_EDITOR VISUAL EDITOR" user ALL = EDIT_MOTD

5、解决方法:

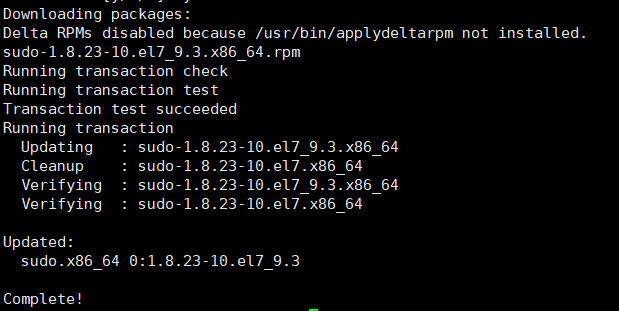

yum update sudo

以上就是云梦编程为大家介绍的关于sudo 安全更新的解决方法,了解更多相关文章请关注云梦编程网!

- Centos中新建文件、新建文件夹命令

- permission denied什么意思

- Linux提示“no such file or directory”解决办法

- curl: (52) Empty reply from server解决方法

- Internal Server Error的解决方法

- wget: unable to resolve host address的解决方法

- /usr/bin/xauth: file /root/.Xauthority does not exist

- linux下Screen退出方法

- ipset重启生效的方法

- Empty reply from server解决方法