RHSA-2023:0402: bind 安全更新

作者:佚名 时间:2024-01-22 12:29:56 阅读:(27)

最近收到了服务器有漏洞的通知,提示:RHSA-2023:0402: bind 安全更新,该漏洞源于已经收紧了接受记录到缓存中的规则,接下来云梦编程就为大家介绍一下bind 安全更新的修复方法,有需要的小伙伴可以参考一下:

1、漏洞提示:

RHSA-2023:0402: bind 安全更新

2、漏洞描述:

| 漏洞编号 | 漏洞公告 | 漏洞描述 |

| CVE-2021-25220 | ISC BIND 安全漏洞(CVE-2021-25220) |

ISC BIND是美国ISC公司的一套实现了DNS协议的开源软件。 ISC BIND 存在安全漏洞,该漏洞源于已经收紧了接受记录到缓存中的规则,以防止如果转发器在配置的范围之外发送记录可能会中毒。 |

| CVE-2022-2795 | isc bind 未加控制的资源消耗(资源穷尽) |

By flooding the target resolver with queries exploiting this flaw an attacker can significantly impair the resolver's performance, effectively denying legitimate clients access to the DNS resolution service. |

3、影响说明:

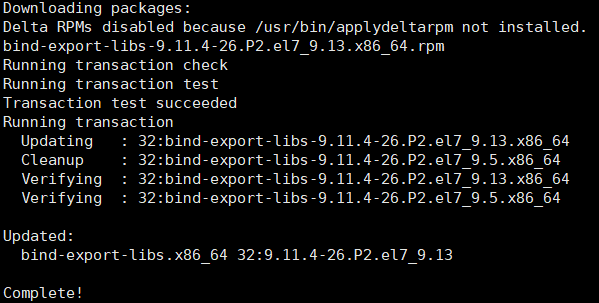

软件:bind-export-libs 9.11.4-26.P2.el7_9.10 命中:bind-export-libs version less than 9.11.4-26.P2.el7_9.13 路径:/etc/ld.so.conf.d/bind-export-x86_64.conf

4、解决方法:

yum update bind-export-libs

以上就是云梦编程为大家介绍的关于bind 安全更新的解决方法,了解更多相关文章请关注云梦编程网!

- Centos中新建文件、新建文件夹命令

- permission denied什么意思

- curl: (52) Empty reply from server解决方法

- Internal Server Error的解决方法

- wget: unable to resolve host address的解决方法

- Linux提示“no such file or directory”解决办法

- /usr/bin/xauth: file /root/.Xauthority does not exist

- ipset重启生效的方法

- linux下Screen退出方法

- Empty reply from server解决方法